Anticipez vos fermetures de Noël et transmettez vos vœux à vos clients via l'attente téléphonique.

Lire la suite

Anticipez vos fermetures de Noël et transmettez vos vœux à vos clients via l'attente téléphonique.

Lire la suite

DU NOUVEAU CHEZ AVIS ! Avis crée Nestenn, groupe d'agences immobilières by Avis immobilier. Un nouveau concept pour vous apporter des services innovants, en particulier: - visite virtuelle de votre bien - vos photos réalisées par un profess

Lire la suite

Le Cloud, qu’est-ce que c’est ? Le Cloud qui signifie « nuage » en français, est système de stockage de données connecté, via un réseau qui est principalement internet. Ce moyen de stockage vous permet d’accéder à vos données de n’importe où, et depuis n’importe quel écran..

Lire la suite

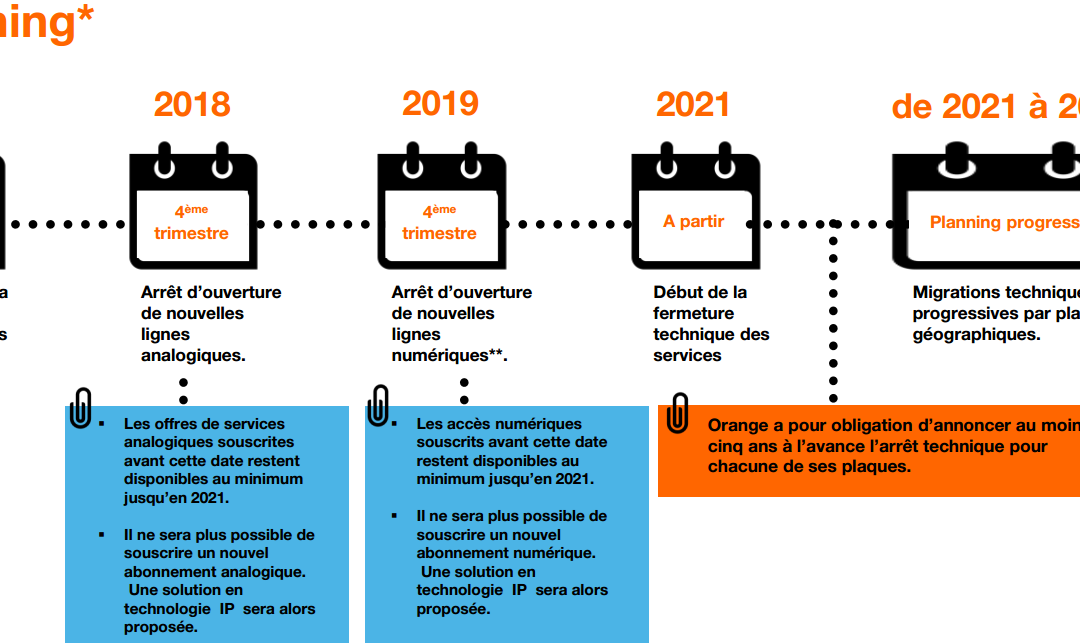

ORANGE, opérateur historique français a annoncé il y a quelques mois la fin du R.T.C (réseau téléphonique commuté) au profit du tout IP, un réseau fonctionnant exclusivement par internet. Pourquoi cet arrêt ?

Lire la suite

Aujourd’hui, nous mettons en avant des règles élémentaires en matière de sécurité informatique. Elles sont au nombre de 12, elle sont simples à appliquer, et peuvent vous éviter bien des ennuis…

Lire la suite

Nous lisons régulièrement dans la presse des articles relatant les difficultés rencontrées par des PME dans le déménagement de ses lignes téléphoniques. Même en anticipant cette étape cruciale pour le maintien de l’activité en période de dérangement il est fréquent d’entendre au sein des PME que les lignes n’ont pas été transférées.

Lire la suite

Bientôt Noël chez LTIO !! C’est le moment de profiter de nos offres IMPRESSION… Notre partenaire BROTHER vous propose des prix imbattables : jusqu’à -120€ et une garantie supplémentaire de 3 ans sur plusieurs modèles d’imprimantes !

Lire la suite

Nous avons le plaisir de vous informer que LTIO sera présent au forum « Entreprises, Territoire et Métiers » organisé par Lamballe Terre et Mer, qui aura lieu le MARDI 21 NOVEMBRE à Lamballe. Nous serons présents pour vous faire découvrir nos métiers de l’informatique et la téléphonie et pourquoi pas … Susciter des vocations !

Lire la suite

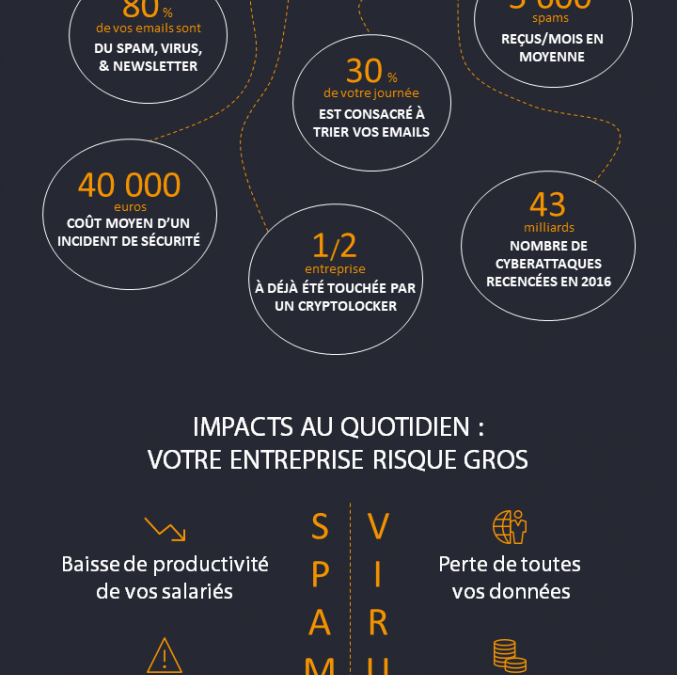

30 % de vos journées est consacré à trier vos emails, quelle perte de temps ! #spams #virus

Lire la suite

Sécurité : Le trou béant dans ce qui était considéré comme la meilleure protection du Wi-Fi permet d’écouter le trafic, de prendre le contrôle de la connexion ou bien d’injecter du code malveillant.

Lire la suite